1/4 Passkeys: Einloggen ohne Passwort

Only in German available.

Published on: Nov. 22, 2023

Author: Thomas Federer

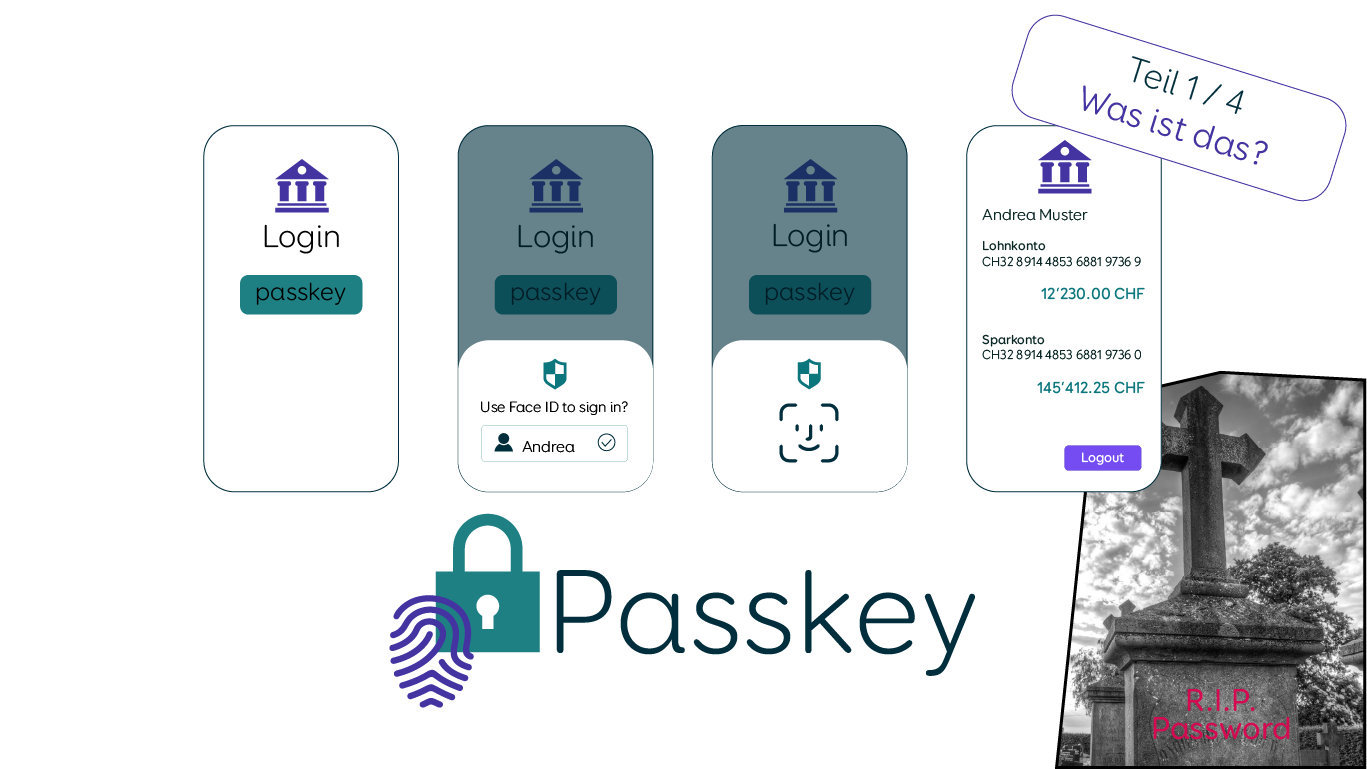

Das Paradox: Einfacher, schneller und dennoch sicherer.

Passkey ist eine Authentifizierungs-Methode, welche ohne Passwörter auskommt. Es wurde von World Wide Web Consortium (W3C) und der FIDO Alliance vorgeschlagen. Der Begriff Passkeys wurde im Frühling 2022 durch Google und Apple populär, als diese die Implementation in ihren Systemen bekannt gaben.

Passkeys sind somit neu und wohl vielen noch nicht begegnet. In unserer vierteiligen Blog-Serie schauen wir uns Passkeys genauer an:

- Teil 1: Was sind Passkeys

- Teil 2: Integration von Passkeys in Webapps (für Entwickler)

- Teil 3: Sicherheit von Passkeys

- Teil 4: Herausforderungen bei Passkeys

1/4: Was sind Passkeys

Weshalb Authentifikation ohne Passwort

Passwortlose Authentifizierung ist eine Methode zur Überprüfung der Identität eines Benutzers, die ohne die Eingabe eines Passworts auskommt. Es gibt mehrere Gründe, warum passwortlose Authentifizierung in vielen Situationen bevorzugt werden kann:

- Sicherheit: Passwörter sind anfällig für Phishing-Angriffe, Brute-Force-Angriffe und andere Formen der Cyberkriminalität. Passwortlose Authentifizierung kann sicherer sein, da sie auf biometrischen Merkmalen oder physischen Sicherheitstoken basiert, die schwerer zu fälschen oder zu stehlen sind.

- Benutzerfreundlichkeit: Passwörter können für Benutzer frustrierend sein, insbesondere wenn sie komplexe Anforderungen haben, sich an viele verschiedene Passwörter erinnern zu müssen oder diese häufig ändern zu müssen. Passwortlose Authentifizierung kann die Benutzerfreundlichkeit verbessern, da sie bequemer ist.

- Multifaktor-Authentifizierung (MFA): Passwortlose Authentifizierung kann Teil einer MFA-Lösung sein, bei der mehrere Authentifizierungsfaktoren verwendet werden, um die Sicherheit zu erhöhen. Beispielsweise kann die Authentifizierung auf biometrischen Daten und einem Sicherheitstoken basieren. (Weshalb ist MFA / 2FA wichtig)

- Skalierbarkeit: In Organisationen mit vielen Benutzern kann die Verwaltung von Passwörtern eine Herausforderung sein. Passwortlose Authentifizierung kann die Verwaltung vereinfachen.

Geschichte von Passkeys

Der Vorschlag für Passkeys kommt von der FIDO Allicance. Die FIDO (Fast Identity Online) Alliance wurde im Juli 2012 als Zusammenschluss von führenden Tech-Unternehmen mit einem gemeinsamen Ziel gegründet: die Schwächen herkömmlicher Authentifizierungsmethoden zu beseitigen.

Zu den Schwächen von Passwörtern gehören:

- Schwache und vorhersehbare Passwörter

- Wiederverwendung von Passwörtern (Password reuse)

- Menschliche Fehler (Phising-Angriffe, Einloggen auf einer falschen Seite)

- Fehlende Skalierbarkeit: Immer mehr Online-Accounts

- Single-Point Schwachstelle

Die Arbeit der FIDO Allicance blieb wohl den meisten normalen Benutzer verborgen, bis im Frühling 2022 Google und Apple die Integration von Passkeys in ihren Systemen bekannt gaben. Dennoch sind Passkeys den meisten Benutzern bis jetzt wohl noch nie begegnet.

Wie funktionieren Passkeys

Das Ziel von FIDO war es die Authentifizierung nicht nur sicherer zu machen, sondern auch einfach für den Benutzer. Für die Verwendung von Passkeys braucht man ein Browser, welcher Passkeys unterstütz. Natürlich muss auch die Webapplikation dafür vorbereite sein.

Die aktuellen Standard-Browser von Microsoft, Google und Apple unterstützen alle Passkeys. Bei Firefox ist dieses Feature in der Entwicklung.

Hat man sich bei einer Webapplikation mit Passkeys registriert ist der Login sehr einfach. Wir haben drei Beispiele vorbereitet, welche den Einsatz von Passkeys zeigen. Es ist erstaunlich, wie einfach der Login funktioniert. Der Benutzer muss weder seinen Benutzernamen noch sein Passwort eingeben. Er muss zum Beispiel nur sein Finger-Abdruck scannen, sein Gesicht zeigen (FaceID) oder sein Pattern zum Entsperren seines Gerätes (Android) eingeben.

Bei Passkeys wird ein Private- und ein Public-Key generiert. Der Private-Key wird sicher auf dem jeweiligen Gerät gespeichert und kann nicht einfach extrahiert werden. Der Public-Key wird auf dem Server gespeichert. Der Public-Key, wie sein Name sagt, ist öffentlich. Er erhält keine geheimen Informationen und ist ohne den dazugehörigen Private-Key eigentlich nutzlos.

Einfaches Beispiel: Einzel-Account

Dieses Beispiel trifft wohl auf die meisten Benutzer zu. Sie haben bei einem Dienst nur ein Konto. Hier loggen wir uns mit dem Benutzer "Alice" ein.

Beispiel: Mehrere Accounts

Bei diesem Beispiel gibt es mehrere Konten für den Dienst. Der Benutzer muss auswählen, als welcher Benutzer er sich einloggen möchte.

Es gibt zwei Benutzer "Alice" und "Bob". Wir wählen Bob für den Login aus.

Beispiel: Bluetooth

Dieses Beispiel zeigt, wie man sich auf einem fremden Gerät mit Passkey einloggen kann. Sprich der Passkey ist nicht bereits auf dem Gerät gespeichert, sondern auf meinem Smartphone, welches ich bei mir habe.

Contact us without obligation:

Haben Sie Fragen zur Integration und Sicherheit von Passkeys?

More blog posts

You may be interested in the following blog posts:

A password with 8 characters with numbers, upper and lower case letters and symbols can be cracked in under one hour.

Source: Hive Systems

Hello

X

Haben Sie Fragen zur Integration und Sicherheit von Passkeys?

Contact us without obligation: