Privates Netzwerk Best-Practices Teil 2/2

Only in German available.

Published on: Aug. 31, 2023

Author: Thomas Federer

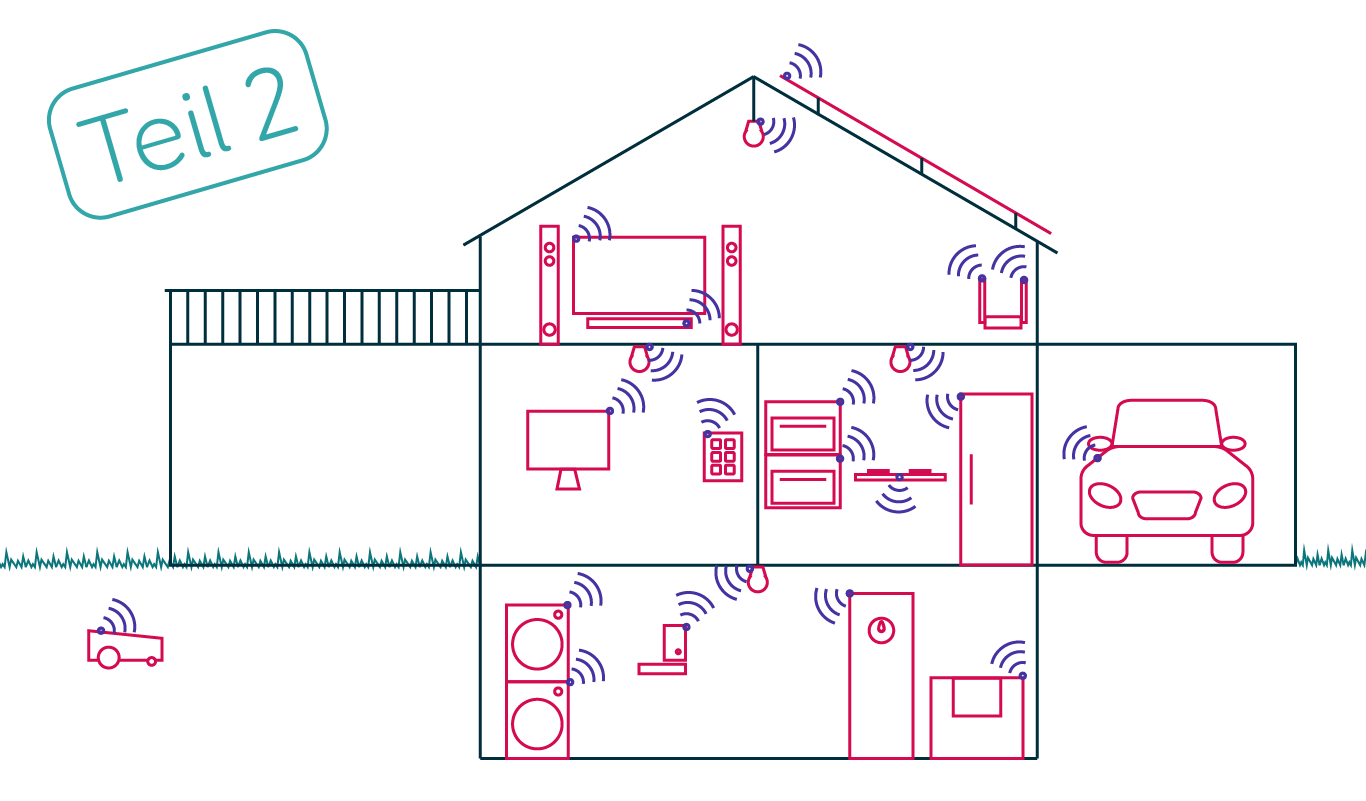

Vor kurzem hat die National Security Agency (NSA) Best-Practices für die Sicherheit von Home-Netzwerken herausgegeben. Wir greifen in zwei Blog-Beiträgen die wichtigsten Punkte auf und ergänzen diese. So erhalten Sie wichtige Tips und Informationen auf was beim Home-Netzwerk zu achten ist.

Sicheres Home-Netzwerk: zweiter Teil

Im zweiten Teil greifen wir weitere wichtige Punkte zur Sicherheit des Home-Netzwerkes auf. Den ersten Teil finden Sie hier: Privates Netzwerk Best-Practices Teil 1/2.

Tipp 6: Sicherheitssoftware

Sicherheitssoftware stellt einen weiteren wichtigen Layer für die Sicherheit von Geräten dar. Dies geht von Anti-Virus, Anti-Phishing, Anti-Malware, Safe-Browsing bis zu Software-Firewalls. Sicherheitssoftware kann auch schon im Betriebssystem eingebaut sein oder als zusätzliche Security-Suite installiert werden.

Zu beachten ist, dass solche Sicherheits-Software nicht auf IoT Geräten installiert werden kann und diese somit von diesem Sicherheits-Layer nicht profitieren können.

Disk-Encryption auf Smartphones, Tablets, Computern und Notebooks sollte wen möglich aktiviert werden. So kann verhindert werden, das Fremde auf Daten zugreifen können, sollten die Geräte verloren gehen.

Tipp 7: Passwörter schützen

Passwörter und Antworten zu Sicherheitsfragen sollten immer gut geschützt werden.

Für jeden Account muss ein eigenes starkes Passwort verwendet werden. Es sollte NIE dasselbe Passwort an verschiedenen Orten verwendet werden!

Passwörter sollten nie als Klartext auf einem Gerät gespeichert werden.

Wenn immer möglich sollte ein Passwortmanager verwendet werden.

Registriert man sich für ein neuen Account lohnt es sich auch für jeden eine eigene E-Mail-Adresse zu verwenden (Bsp. Die Apple "Hide-My-Email" Funktion, welche zufällige E-Mail-Adressen generiert, welche an die eigene E-Mail-Adresse weitergeleitet werden).

Tipp 8: Keine Administratoren-Rechte

Für die täglichen Arbeiten sollte man ein Computer-Konto ohne Admin-Rechte verwenden. Durch die beschränkten Rechte ist es für Schadsoftware schwerer sich einzunisten und zu verbreiten.

Der Admin-Account sollte nur für die Installation von neuer vertrauenswürdiger Software und dem Installieren von Updates verwendet werden.

Tipp 9: Schutz vor Abhörung

Viele smarte Geräte verfügen über die Möglichkeit Video- und/oder Audio-Aufnahmen zu machen. Einige Geräte (Home-Assistant oder Fernseher) hören laufend mit, auch dann, wenn man nicht direkt mit diesen Geräten interagiert. Werden diese Geräte kompromittiert, bieten sie einem Angreifer wertvolle Informationen. Man sollte sensitive Gespräche nicht in der Nähe von solchen Geräten (Baby-Phone, Home-Assistant, Fernseher, etc.) führen. Bei Geräten mit Kameras, sollte die Kamera abgedeckt werden. Für Geräte, welche man gerade nicht verwendet, sollte man die Internetverbindung trennen oder die Stromzufuhr komplett unterbrechen. Verbindet man diese Geräte dann wieder mit dem Internet, nicht vergessen die Updates durchzuführen. Wenn man die Geräte vom Strom getrennt hatte, so starten diese bei erneuter Verwendung neu (Tipp 13).

Tipp 10: Backup auf ein externes Gerät

Ein regelmässiges Backup schützt nicht nur vor Datenverlust, sondern hilft auch beim einem Ransomware Angriff. Das Backup sollte auf ein Gerät erstellt werden, welches getrennt und sicher aufbewahrt werden kann. Achtung: Ein Backup auf ein NAS ist immer online und verfügbar und kann ebenfalls durch Ransomware verschlüsselt werden.

Tipp 11: Geräte nur an sicheren Orten laden

Smartphones und Computer sollten nur an sicheren Orten geladen werden. Am besten am persönlichen Ladegerät, mit dem eigenen Kabel. Öffentliche Ladestationen, welche direkt über USB funktionieren, sind zu meiden. Ausser man hat ein Ladekabel, welches so konstruiert wurde, dass nur der Strom für das Laden des Akkus fliest und keine Datenleiter vorhanden sind.

Tipp 12: Netzwerkadministration

Der Zugriff auf die Admin-Panels von Netzwerkgeräten (Router, Access-Points, …) sollte nur aus dem internen Netzwerk zugelassen werden. Netzwerk-Protokolle wie UPnP (Universal Plug-n-Play) sollten deaktiviert werden.

Tipp 13: Geräte regelmässig neu starten

Jegliche Geräte sollten regelmässig neu gestartet werden. Schadsoftware kann sich auch nur im Memory des Gerätes einiesten und ist somit nicht persistent. Ein Neustart der Geräte eliminiert diese Arten von Schadsoftware.

Tipp 14: Homeoffice nur via VPN

Im Homeoffice sollte nur via einem sicheren VPN-Tunnel mit den Systemen des Arbeitgebers verbunden werden. Ein VPN bietet einen zusätzlichen Layer an Sicherheit.

Tipp 15: Nicht verwendete Geräte vom Strom trennen

Ein Gerät, welches vom Strom getrennt ist, kann nicht online sein und bietet somit auch keine Möglichkeit angegriffen zu werden. Dies hat zudem noch den Vorteil, dass diese Geräte keine (Standby-)Energie verschwenden.

Contact us without obligation:

Gerne beraten wir Sie zu Cybersecurity-Themen.

More blog posts

You may be interested in the following blog posts:

A password with 8 characters with numbers, upper and lower case letters and symbols can be cracked in under one hour.

Source: Hive Systems

Hello

X

Gerne beraten wir Sie zu Cybersecurity-Themen.

Contact us without obligation: